Componentes de seguridad de Acronis Cyber Protect: la visión empresarial (no solo “antivirus”)

Por SYSTEC

· 30

· Lectura: 6–8 min

Hoy el objetivo no es “tener un antivirus”; es mantener el negocio operando. Por eso, Acronis Cyber Protect integra

componentes de seguridad que ayudan a prevenir, detectar y reducir impacto

ante incidentes, con foco en continuidad y control de riesgo.

1) Por qué esto importa para el negocio

Los incidentes de seguridad rara vez “se quedan” en TI: terminan afectando facturación, ventas, servicio al cliente,

cumplimiento y reputación. La estrategia moderna se centra en reducir:

- Tiempo de inactividad (downtime).

- Superficie de ataque (vulnerabilidades y configuraciones expuestas).

- Riesgo operativo (equipos remotos, rotación de personal, proveedores).

- Costo total por múltiples herramientas (licencias, consolas, gestión y “ruido”).

Acronis Cyber Protect se plantea como una aproximación integrada para apoyar la ciberresiliencia:

seguridad + protección de datos + administración, con una operación más simple.

2) Componentes de seguridad de Acronis Cyber Protect

A continuación, los componentes más relevantes desde el punto de vista empresarial (riesgo, continuidad y productividad).

2.1 Protección antimalware (más allá del “antivirus”)

La base: prevenir y bloquear amenazas conocidas y desconocidas en endpoints. Esto reduce incidentes cotidianos y evita que

pequeñas infecciones escalen a eventos mayores.

- Políticas centralizadas por grupo/equipo.

- Alertas y visibilidad para priorizar lo crítico (menos ruido).

- Controles para endurecer el endpoint y disminuir el riesgo de ejecución maliciosa.

2.2 Protección anti-ransomware (cuando el objetivo es detener la operación)

El ransomware no busca “molestar”: busca detener el negocio. La protección anti-ransomware refuerza la capacidad de

identificar comportamientos de cifrado malicioso y limitar el impacto antes de que el daño sea masivo.

2.3 Filtrado web (URL Filtering): control práctico del vector más común

Una proporción importante de incidentes inicia con navegación a sitios maliciosos, enlaces engañosos o descargas no autorizadas.

El filtrado web permite permitir o denegar acceso a categorías o URLs específicas, reduciendo exposición.

- Menos riesgo por enlaces maliciosos y descargas.

- Mejor control en ambientes educativos o con alta rotación.

- Políticas por rol: administración, finanzas, operaciones, etc.

2.4 Evaluación de vulnerabilidades: visibilidad del “qué tan expuestos estamos”

Lo que no se mide, no se controla. La evaluación de vulnerabilidades ayuda a identificar software desactualizado y riesgos

conocidos antes de que se conviertan en incidentes.

- Inventario de software y hallazgos priorizados.

- Mejor toma de decisiones: qué corregir primero.

- Soporte para auditorías y cumplimiento (evidencia y trazabilidad).

2.5 Gestión de parches (Patch Management): reducir ventana de exposición

Muchas brechas provienen de vulnerabilidades con parche disponible. La gestión de parches reduce la ventana de exposición y

evita que la seguridad dependa de “cuando haya tiempo”.

- Automatización y programación por ventanas de mantenimiento.

- Menos interrupciones: despliegue controlado y gradual.

- Reducción de incidentes por software desactualizado.

3) Cómo se traduce esto en operación y costos

El valor de negocio aparece cuando se reducen costos ocultos:

- Menos herramientas dispersas y menos consolas que administrar.

- Menos incidentes repetitivos (y menos horas-hombre apagando incendios).

- Menos riesgo acumulado por parches pendientes y endpoints sin control.

- Mejor gobernanza: políticas consistentes y evidencia para auditoría.

El objetivo no es tener “más seguridad”, sino más continuidad con una operación más simple.

4) Cuándo conviene reforzar seguridad con Acronis

- Equipos remotos o híbridos (laptops fuera de la red corporativa).

- Ambientes con alta rotación de personal o múltiples sedes.

- Organizaciones sin SOC interno, donde TI hace “de todo”.

- Necesidad de visibilidad: software instalado, parches, exposición y hallazgos.

- Riesgo alto por phishing, ransomware o acceso web no controlado.

5) Cómo empezar con SYSTEC (pasos cortos, impacto rápido)

- Diagnóstico de endpoints, roles, criticidad y riesgos.

- Definición de políticas: antimalware, web, parches y prioridades.

- Fase 1: cobertura + visibilidad (inventario y alertas útiles).

- Fase 2: endurecimiento: vulnerabilidades + parches + control web.

- Operación: tableros, revisión periódica y mejora continua.

Si desea una recomendación para su entorno:

Contacte a SYSTEC.

Lectura relacionada:

Antivirus vs antimalware (SYSTEC)

Acronis Cyber Protect Cloud en Costa Rica

Preguntas frecuentes

¿Esto reemplaza mi antivirus actual?

Depende del entorno y la estrategia. Lo importante es centralizar políticas, visibilidad y respuesta, evitando duplicidad

de herramientas y “conflictos” de operación.

¿Qué aporta el filtrado web en una PYME?

Reduce el riesgo por enlaces maliciosos, descargas y navegación insegura. Es una medida práctica con impacto directo en

reducción de incidentes.

¿Por qué priorizar vulnerabilidades y parches?

Porque disminuye la ventana de exposición ante ataques que aprovechan software desactualizado. Es una de las mejoras con

mejor retorno cuando se opera de forma consistente.

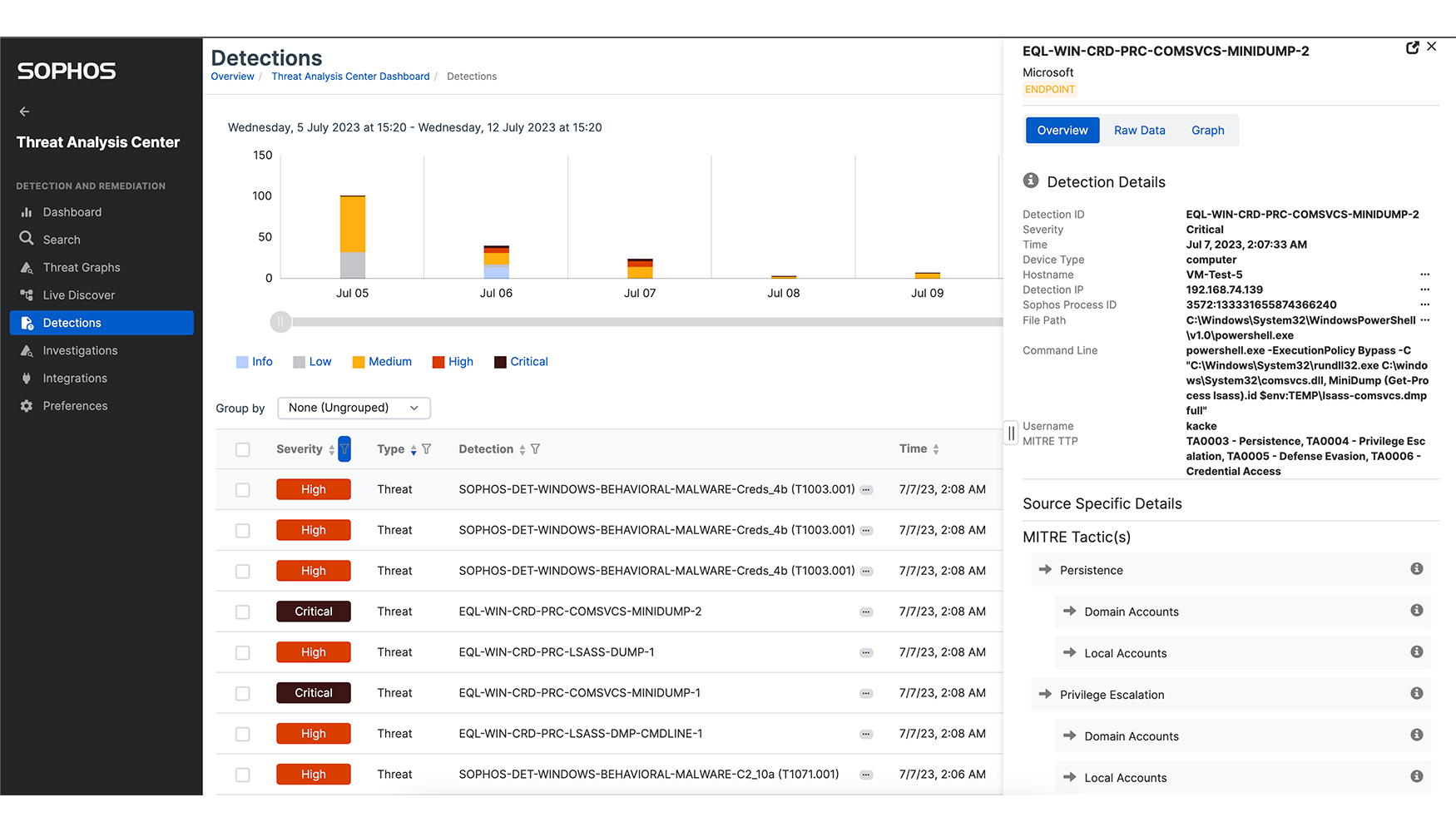

Intercept X Endpoint también incluye protección avanzada contra amenazas web, que bloquea sitios web maliciosos y filtra direcciones IP sospechosas, proporcionando una defensa integral contra amenazas basadas en la web. La combinación de estas tecnologías asegura una protección robusta y proactiva para los entornos corporativos.

Intercept X Endpoint también incluye protección avanzada contra amenazas web, que bloquea sitios web maliciosos y filtra direcciones IP sospechosas, proporcionando una defensa integral contra amenazas basadas en la web. La combinación de estas tecnologías asegura una protección robusta y proactiva para los entornos corporativos.